W artykule:

- Czym są nagłówki bezpieczeństwa HTTP?

- Dodawanie nagłówków bezpieczeństwa HTTP w WordPress

- 1. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą Sucuri

- 2. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą Cloudflare

- 3. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą .htaccess

- 4. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą wtyczki

- Jak sprawdzić nagłówki zabezpieczeń HTTP dla witryny

Czy chcesz dodać nagłówki bezpieczeństwa HTTP w WordPress?

Nagłówki zabezpieczeń HTTP pozwalają dodać dodatkową warstwę zabezpieczeń do witryny WordPress. Mogą one pomóc w blokowaniu typowych szkodliwych działań mających wpływ na wydajność witryny.

W tym przewodniku dla początkujących pokażemy, jak łatwo dodać nagłówki zabezpieczeń HTTP w WordPress.

Czym są nagłówki bezpieczeństwa HTTP?

Nagłówki zabezpieczeń HTTP są środkiem bezpieczeństwa, który pozwala serwerowi witryny zapobiegać niektórym powszechnym zagrożeniom bezpieczeństwa, zanim wpłynie to na Twoją witrynę.

Zasadniczo, gdy użytkownik odwiedza witrynę, serwer sieci Web wysyła odpowiedź nagłówka HTTP z powrotem do przeglądarki. Ta odpowiedź informuje przeglądarki o kodach błędów, kontroli pamięci podręcznej i innych statusach.

Normalna odpowiedź nagłówka wydaje status o nazwie HTTP 200. Po czym Twoja strona ładuje się do przeglądarki użytkownika. Jeśli jednak Twoja witryna ma problemy, serwer WWW może wysłać inny nagłówek HTTP.

Na przykład może wysłać wewnętrzny błąd serwera 500 lub nie znaleziono kodu błędu 404.

Nagłówki zabezpieczeń HTTP są podzbiorem tych nagłówków i są używane do zapobiegania witrynom internetowym przed typowymi zagrożeniami, takimi jak podnośniki kliknięć, Skrypty między witrynami, ataki brute force i inne.

Rzućmy okiem na to, jak wyglądają nagłówki zabezpieczeń HTTP i co robią, aby chronić Twoją witrynę.

Http Strict Transport Security (HSTS)

Nagłówek HTTP Strict Transport Security (HSTS) informuje przeglądarki internetowe, że witryna korzysta z protokołu HTTPs i nie powinna być ładowana przy użyciu niebezpiecznego protokołu, takiego jak HTTP.

Jeśli przeniosłeś swoją witrynę WordPress z HTTP do HTTPs, ten nagłówek bezpieczeństwa pozwala zatrzymać ładowanie witryny przez przeglądarki na HTTP.

Ochrona X-XSS

X-XSS Protection header pozwala Ci zablokować wczytywanie skryptów między witrynami w Twojej witrynie WordPress.

X-Frame-Options

Nagłówek bezpieczeństwa X-Frame-Options zapobiega wielodomenowym ramkom iframe lub klikaniu.

X-Content-Type-Options

X-Content-Type-Options blokuje wąchanie zawartości typu MIME.

Mając to na uwadze, przyjrzyjmy się, jak łatwo dodać nagłówki zabezpieczeń HTTP w WordPress.

Dodawanie nagłówków bezpieczeństwa HTTP w WordPress

Nagłówki bezpieczeństwa HTTP działają najlepiej, gdy są ustawione na poziomie serwera www (tj. Pozwala to na ich wczesne uruchomienie podczas typowego żądania HTTP i zapewnia maksymalne korzyści.

Działają jeszcze lepiej, jeśli używasz zapory sieciowej na poziomie DNS, takiej jak Sucuri lub Cloudflare. Pokażemy Ci każdą metodę i możesz wybrać taką, która najlepiej Ci odpowiada.

Oto szybkie linki do różnych metod, możesz przejść do tej, która Ci odpowiada.

- Dodawanie nagłówków bezpieczeństwa HTTP przy użyciu Sucuri

- Dodawanie nagłówków bezpieczeństwa HTTP za pomocą Cloudflare

- Dodawanie nagłówków bezpieczeństwa HTTP za pomocą.htaccess

- Dodawanie nagłówków bezpieczeństwa HTTP za pomocą wtyczki WordPress

- Testowanie nagłówków zabezpieczeń HTTP

1. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą Sucuri

Sucuri to najlepsza wtyczka bezpieczeństwa WordPress na rynku. Jeśli korzystasz również z usługi zapory sieciowej, możesz ustawić nagłówki zabezpieczeń HTTP bez pisania kodu.

Najpierw musisz zarejestrować konto Sucuri. Jest to płatna usługa dostarczana z zaporą sieciową na poziomie serwera, wtyczką bezpieczeństwa, CDN i gwarancją usuwania złośliwego oprogramowania.

Podczas rejestracji odpowiesz na proste pytania, a dokumentacja Sucuri pomoże Ci skonfigurować zaporę aplikacji na twojej stronie.

Po zarejestrowaniu się musisz zainstalować i aktywować bezpłatną wtyczkę Sucuri. Aby uzyskać więcej informacji, zobacz nasz przewodnik krok po kroku, jak zainstalować wtyczkę WordPress.

Po aktywacji przejdź do Sucuri Security ” Firewall (WAF) strona i wprowadź klucz API zapory. Informacje te można znaleźć na swoim koncie na stronie internetowej Sucuri.

Kliknij przycisk Zapisz, aby zapisać zmiany.

Następnie musisz przejść do Pulpitu Nawigacyjnego konta Sucuri. Kliknij tutaj Menu Ustawienia na górze, a następnie przejdź do karty Zabezpieczenia.

Stąd możesz wybrać trzy zestawy zasad. Domyślna Ochrona, HSTS i HSTS Full. Zobaczysz, które nagłówki zabezpieczeń HTTP będą stosowane dla każdego zestawu reguł.

Kliknij przycisk „Zapisz zmiany w dodatkowych nagłówkach”, aby zastosować zmiany.

To wszystko, Sucuri będzie teraz dodawać wybrane nagłówki zabezpieczeń HTTP w WordPress. Ponieważ jest to WAF na poziomie DNS, ruch w witrynie jest chroniony przed hakerami, nawet zanim dotrą do twojej witryny.

2. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą Cloudflare

Cloudflare oferuje podstawową bezpłatną zaporę internetową i usługę CDN. Brakuje zaawansowanych funkcji bezpieczeństwa w bezpłatnym planie, więc musisz uaktualnić do planu Pro, który jest droższy.

Aby dodać Cloudflare na swojej stronie, Zobacz nasz samouczek, Jak dodać Cloudflare free CDN w WordPress.

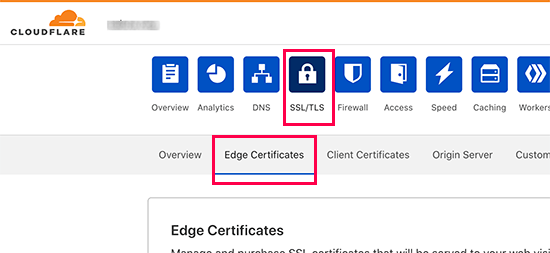

Gdy Cloudflare jest aktywny w Twojej witrynie, przejdź do strony SSL / TLS w pulpicie nawigacyjnym konta Cloudflare, a następnie przejdź do karty Certyfikaty krawędzi.

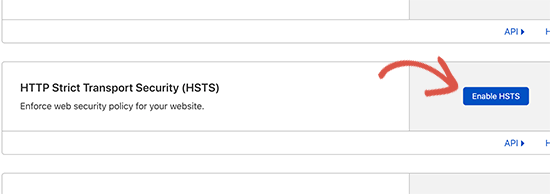

Teraz przewiń w dół do sekcji http Strict Transport Security (HSTS) i kliknij przycisk „Włącz HSTS”.

Spowoduje to wyświetlenie wyskakującego okienka z instrukcjami informującymi, że musisz mieć włączony HTTPS na swoim blogu WordPress przed użyciem tej funkcji. Kliknij przycisk Dalej, aby kontynuować, a zobaczysz opcje dodawania nagłówków zabezpieczeń HTTP.

Stąd możesz włączyć HSTS, nagłówek no-sniff, zastosować HSTS do subdomen (jeśli używają HTTPS) i wstępnie załadować HSTS.

Ta metoda zapewnia podstawową ochronę za pomocą nagłówków zabezpieczeń HTTP. Nie pozwala jednak dodawać opcji ramki X, a Cloudflare nie ma interfejsu użytkownika, aby to zrobić.

Nadal można to zrobić, tworząc skrypt przy użyciu funkcji Workers. Jednak tworzenie skryptu nagłówka zabezpieczającego HTTPS może powodować nieoczekiwane problemy dla początkujących, dlatego nie zalecamy go.

3. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą .htaccess

Ta metoda pozwala ustawić nagłówki zabezpieczeń HTTP w WordPress na poziomie serwera.

Wymaga edycji .plik htaccess na twojej stronie. Jest to plik konfiguracyjny serwera używany przez najczęściej używane oprogramowanie serwera Apache.

Po prostu połącz się ze swoją witryną za pomocą klienta FTP lub aplikacji menedżera plików w Panelu sterowania hostingu. W folderze głównym witryny musisz zlokalizować .plik htaccess i edytować go.

Spowoduje to otwarcie pliku w edytorze zwykłego tekstu. Na dole pliku możesz dodać kod, aby dodać nagłówki zabezpieczeń HTTPS do swojej witryny WordPress.

Możesz użyć poniższego przykładowego kodu jako punktu wyjścia, ustawia on najczęściej używane nagłówki zabezpieczeń HTTPs z optymalnymi ustawieniami:

< ifModule mod_headers.c> Header set Strict-Transport-Security "max-age=31536000" env=HTTPS Header set X-XSS-Protection "1; mode=block" Header set X-Content-Type-Options nosniff Header set X-Frame-Options DENY Header set Referrer-Policy: no-referrer-when-downgrade < / ifModule>

Nie zapomnij zapisać zmian i odwiedzić swoją stronę internetową, aby upewnić się, że wszystko działa zgodnie z oczekiwaniami.

Uwaga: Nieprawidłowe nagłówki lub konflikty w .plik htaccess może wywołać Wewnętrzny błąd serwera 500 na większości hostów internetowych.

4. Dodawanie nagłówków bezpieczeństwa HTTP w WordPress za pomocą wtyczki

Ta metoda jest nieco mniej skuteczna, ponieważ opiera się na wtyczce WordPress do modyfikowania nagłówków. Jest to jednak również najprostszy sposób dodawania nagłówków zabezpieczeń HTTP do witryny WordPress.

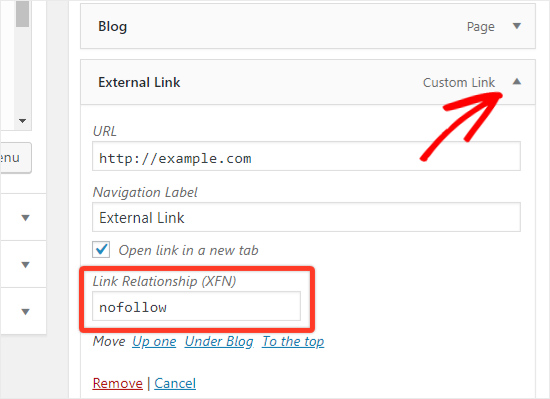

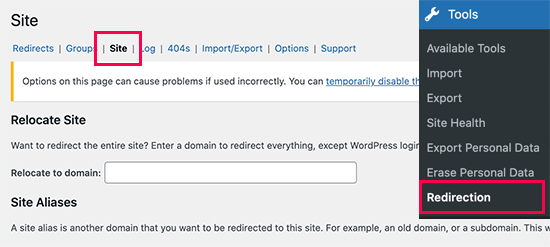

Najpierw musisz zainstalować i aktywować wtyczkę przekierowania. Aby uzyskać więcej informacji, zobacz nasz przewodnik krok po kroku, jak zainstalować wtyczkę WordPress.

Po aktywacji wtyczka wyświetli kreatora konfiguracji, który możesz po prostu śledzić, aby skonfigurować wtyczkę. Następnie przejdź do Narzędzia ” Przekierowanie strony i przejść do zakładki „strona”.

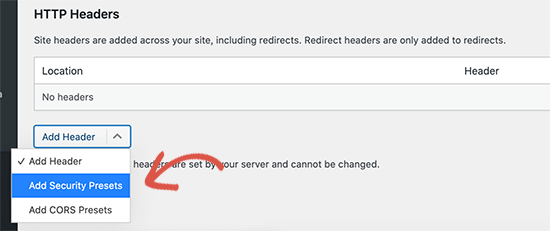

Następnie musisz przewinąć w dół strony do sekcji nagłówki HTTP i kliknąć przycisk „Dodaj nagłówek”. Z rozwijanego menu wybierz opcję „Dodaj Ustawienia zabezpieczeń”.

Następnie musisz kliknąć go ponownie, aby dodać te opcje. Teraz w tabeli pojawi się wstępnie ustawiona lista nagłówków zabezpieczeń HTTP.

Nagłówki te są zoptymalizowane pod kątem bezpieczeństwa, możesz je przejrzeć i zmienić w razie potrzeby. Po zakończeniu nie zapomnij kliknąć przycisku Aktualizuj, aby zapisać zmiany.

Możesz teraz odwiedzić swoją stronę internetową, aby upewnić się, że wszystko działa dobrze.

Jak sprawdzić nagłówki zabezpieczeń HTTP dla witryny

Teraz dodałeś nagłówki zabezpieczeń HTTP do swojej witryny. Możesz przetestować swoją konfigurację za pomocą bezpłatnego narzędzia Security Headers. Wystarczy wpisać adres URL witryny i kliknąć przycisk skanowania.

Następnie sprawdzi nagłówki zabezpieczeń HTTP dla Twojej witryny i wyświetli raport. Narzędzie wygenerowałoby tak zwaną Etykietę oceny, którą można zignorować, ponieważ większość stron internetowych uzyskałaby wynik B lub C w najlepszym przypadku bez wpływu na wrażenia użytkownika.

Pokaże ci, które nagłówki zabezpieczeń HTTP są wysyłane przez Twoją witrynę, a które nagłówki zabezpieczeń nie są uwzględniane. Jeśli nagłówki zabezpieczeń, które chcesz ustawić, są tam wymienione, to koniec.

To wszystko, mamy nadzieję, że ten artykuł pomógł Ci dowiedzieć się, jak dodać nagłówki bezpieczeństwa HTTP w WordPress. Możesz również zapoznać się z naszym kompletnym przewodnikiem dotyczącym bezpieczeństwa WordPress i naszym eksperckim wyborem najlepszych wtyczek WordPress dla witryn biznesowych.

Jeśli podoba Ci się ten artykuł, zasubskrybuj nasz kanał YouTube dla samouczków wideo WordPress. Znajdziesz nas również na Twitterze i Facebooku.