W artykule:

- Czy WordPress Jest Bezpieczny?

- Jak Hakerzy Kompromitują Strony Internetowe

- Podstawowe, Bezsensowne Kroki Bezpieczeństwa

- Bezpieczeństwo Przez Zaciemnienie

- Najlepsze Praktyki Bezpieczeństwa WordPress

- Użyj wtyczki zabezpieczającej

- Uruchom Regularne Skanowanie

- Często Przeglądaj Dzienniki Dostępu

- Użyj odpowiednich uprawnień do plików

- Wyłącz XML-RPC

- Zapobieganie Spamowi

- Użyj Uwierzytelniania Dwuskładnikowego

- Dodatkowe edycje do wp-config.php Plik

- Dalsza Edycja .htaccess Plik

- Ogranicz Próby Logowania

- Zainstaluj zaporę serwera

- Rozwiązywanie problemów z Zhakowaną witryną

- Bezpieczeństwo WordPress z wtyczkami

- Wrapping Up

Hakerzy atakują witryny WordPress zarówno duże, jak i małe, z dziesiątkami tysięcy ataków na minutę. Na szczęście istnieje wiele sposobów ochrony witryny WordPress.

Dzisiaj chcę podzielić się z tobą, jak możesz zapewnić bezpieczeństwo swojej witryny WordPress za pomocą podstawowych do zaawansowanych technik. Zbadam również, w jaki sposób WordPress może być podatny na ataki, jak hakerzy narażają strony internetowe, jak rozwiązywać problemy z zhakowaną witryną i najlepsze wtyczki bezpieczeństwa, które możesz zainstalować, aby zapewnić bezpieczeństwo i ochronę Twojej witryny.

Możesz przejść do dowolnej sekcji, którą chcesz zobaczyć jako pierwszą:

- Czy WordPress Jest Bezpieczny?

- Jak Hakerzy Kompromitują Strony Internetowe

- Podstawowe, Bezsensowne Kroki Bezpieczeństwa

- Bezpieczeństwo przez zaciemnienie

- Najlepsze Praktyki Bezpieczeństwa WordPress

- Rozwiązywanie problemów z Zhakowaną witryną

- Bezpieczeństwo WordPress z wtyczkami

Jak sugeruje nazwa tego postu, jest to nasz najlepszy przewodnik po bezpieczeństwie WordPress. Tak, polecam zakładkę ten artykuł i wrócić do niego co jakiś czas, aby upewnić się, że strony internetowe są sprawdzanie off wszystkie niezbędne pola bezpieczeństwa.

Czy WordPress Jest Bezpieczny?

Przy tak wielu hakerach próbujących regularnie infiltrować witryny WordPress, możesz zacząć się zastanawiać, czy WordPress jest naprawdę bezpieczny. Możesz przestać się zastanawiać, ponieważ WordPress jest z natury bezpieczny, istnieje jednak zastrzeżenie.

Zespół ds. bezpieczeństwa odpowiedzialny za WordPress dokłada wszelkich starań, aby zneutralizować wszelkie luki, które pojawiają się w rdzeniu WordPress. Poprawki bezpieczeństwa są zawarte w podstawowych aktualizacjach, które są wydawane konsekwentnie i regularnie.

W rzeczywistości, od momentu wydania WordPress, luki w zabezpieczeniach 2,450 zostały szybko poprawione. Zdarzają się również sytuacje, w których poprawki zostały wprowadzone w mniej niż 40 minut od wykrycia luki

Zastrzeżenie polega na tym, że musisz aktualizować rdzeń WordPressa, aby zastosować wszystkie wprowadzone poprawki bezpieczeństwa. Na szczęście aktualizacje można przesyłać automatycznie lub ręcznie za pomocą kilku kliknięć. Możesz także wyłączyć automatyczne aktualizacje, jeśli chcesz wcześniej uruchomić testy zgodności.

Ta zmiana jest również omówiona w dalszej części tego postu, ale możesz także sprawdzić, dlaczego powinieneś mieć najnowszą wersję WordPress, Rdzeń WordPress jest Bezpieczny – Przestań mówić ludziom inaczej i WordPress: nie jest idealny – ale ludzie, którzy go używają do szczegółów.

Jeśli zabierzesz dziś tylko jeden napiwek, zrób to ten: utrzymywanie WordPress up-to-date jest zdecydowanie najbardziej krytycznym działaniem, które możesz zrobić dla bezpieczeństwa swojej witryny. Każda inna technika, którą zastosujesz, jest nadal konieczna, ale nie zrobi ci to nic dobrego, jeśli sam rdzeń WordPress jest podatny na ataki i dzieje się tak, jeśli nie jest aktualny.

Na szczęście możesz zaktualizować całą witrynę za pomocą kilku kliknięć z Centrum.

Dlaczego Twoja strona jest celem

WordPress jest bezpieczny, ale faktem jest, że wszystkie strony internetowe są celami dla hakerów, więc nikt nie jest odporny. Nawet świeża instalacja WordPressa bez niczego, niewielki lub żaden ruch, a która jest aktualizowana, nadal jest zagrożona.

Ogólnie rzecz biorąc, istnieją dwa główne powody, dla których każda strona jest hakowana: pieniądze i haktywizm (niszczenie witryny z powodów politycznych, takich jak okazywanie poparcia dla konkretnej partii politycznej lub grupy wpływającej).

Amerykańskie Stowarzyszenie ekonomiczne poinformowało, że firmy i konsumenci tracą 20 miliardów dolarów rocznie z powodu spamu. Według raportu Sucuri z 2016 r.100% stron, które zostały pobrane, zostało zhakowanych w celu wykorzystania ich dla zysku, ale cztery procent z nich są jednocześnie wykorzystywane do haktywizmu.

Aby uzyskać szczegółowe informacje, Sprawdź najlepszy przewodnik po spamie WordPress.

Każda strona jest celem, bez względu na to, jak malutkie lub gigantyczne. Powodem jest to, że sam WordPress jest tak popularnym systemem zarządzania treścią (CMS), że jest naturalnym celem. Hakerzy mogą stworzyć program, powszechnie nazywany botami lub hackbotami, który automatycznie i systematycznie skanuje w poszukiwaniu luk w zabezpieczeniach i atakuje setki tysięcy witryn jednocześnie. Im więcej stron Można skanować i atakować, tym większy potencjalny wskaźnik sukcesu hakera.

WordPress jako cel dla hakerów jest podobny do trafienia w dziesiątkę wielkości rezydencji, jeśli grałeś w paint ball. Szanse na to, że będziesz w stanie skutecznie rozpryskać ten cel farbą w kółko, nawet z dużej odległości, są prawie pewne.

Ponieważ WordPress zasila teraz 28% wszystkich stron internetowych w Internecie zgodnie z W3Techs, który jest również największym segmentem stron internetowych korzystających ze znanego CMS, istnieją miliony witryn, na które hakerzy mogą celować.

Tu chodzi o matematykę.

Mniejsze, mniej popularne witryny są szczególnie świetną opcją dla hakerów, ponieważ są mniej narażone na bezpieczeństwo, ponieważ wielu właścicieli tych witryn może nie wiedzieć, że są one w rzeczywistości większym celem, niż sobie zdają sprawę.

Z drugiej strony większe, bezpieczniejsze witryny są nadal celem, ponieważ istnieje większa grupa odbiorców dla hakerów, którzy chcą wstrzykiwać i czerpać zyski ze spamu, jeśli uda im się ominąć obronę witryny.

Ważne jest, aby uznać, że podczas gdy WordPress jest bezpieczny, gdy jest aktualizowany, żadna strona nie jest odporna na infiltrację w 100% czasu.

Na przykład WordPress w wersji 4.7.3 załatał sześć luk XSS w interfejsie API REST, które mogłyby pozwolić hakerom na wstrzyknięcie kodu do dowolnej witryny WordPress. Według Wordfence wpłynęło na ponad 1,5 miliona stron.

Sucuri początkowo poinformował, że około 67,000 witryny WordPress zostały zhakowane i zniszczone przez różnych hakerów z powodu odkrytej dziury w bezpieczeństwie. Po wydaniu łatki ponad milion witryn nie zostało natychmiast zaktualizowanych, co doprowadziło do ich zhakowania.

Jak Hakerzy Kompromitują Strony Internetowe

Podczas pisania kodu prawie niemożliwe jest, aby nie tworzyć żadnych luk w zabezpieczeniach. Kiedy hakerzy znajdą te luki, wykorzystają je, a Ty pozostajesz z naruszoną witryną.

Istnieją również inne sposoby, w jakie witryna może być podatna na ataki, w tym błędy ludzkie, takie jak używanie łatwych do odgadnięcia haseł, a także niepewny lub zawodny hosting.

Istnieje wiele powszechnie wykorzystywanych i potencjalnych luk w zabezpieczeniach WordPress, w tym:

- SQL Injection (SQLI) – Występuje, gdy zapytania i instrukcje SQL mogą być wprowadzane i wykonywane z adresu URL witryny

- Cross-Site Scripting (XSS) – Haker może wprowadzić kod do witryny, zazwyczaj przez pole wejściowe

- Przesyłanie Plików – Plik ze złośliwym kodem jest przesyłany na serwer bez ograniczeń

- Cross-Site Request Forgery (CSRF) – Kod lub ciągi są wprowadzane i wykonywane z adresu URL witryny

- Brute Force – Stale próbuje się zalogować, zgadując nazwę użytkownika i hasło konta administratora

- Odmowa usługi (DoS) – Gdy witryna ulega awarii z powodu stałego strumienia ruchu pochodzącego z hackbota

- Distributed Denial of Service (DDoS) – Podobny do ataku DoS, z tym, że hackbot wysyła ruch z wielu źródeł, takich jak zainfekowane komputery lub routery

- Otwórz Przekierowanie – Występuje z powodu luki w zabezpieczeniach i jest to strona witryny, która jest przekierowana na inną, ustawioną przez hakera i często jest spamem lub witryną phishingową

- Phishing (Kradzież Tożsamości) – Witryna lub strona stworzona przez hakera, która wygląda jak dobrze znana, powszechnie zaufana witryna, ale służy do zbierania danych logowania, oszukując użytkownika, aby wprowadził jego dane

- Złośliwe oprogramowanie – Złośliwy skrypt lub program mający na celu zainfekowanie witryny lub systemu

- Local File Inclusion (LFI) – Atakujący jest w stanie kontrolować, jaki plik jest wykonywany w zaplanowanym czasie, który został skonfigurowany przez CMS lub aplikację internetową

- Bypass Uwierzytelniania – Dziura bezpieczeństwa, która umożliwia hakerowi obejście formularza logowania i uzyskanie dostępu do strony

- Pełne ujawnienie ścieżki (FPD) – Gdy ścieżka do webroota witryny jest odsłonięta, np. gdy widoczna jest lista katalogów, błędy lub ostrzeżenia

- Lista Użytkowników – Możliwość określenia prawidłowej nazwy użytkownika do późniejszego wykorzystania do ataków brute force, dodając ciąg znaków na końcu adresu URL witryny WordPress, aby zażądać identyfikatora użytkownika, który może zwrócić profil autora z prawidłową nazwą użytkownika

- XML external Entity (XXE) – Wejście XML, które odwołuje się do jednostki zewnętrznej i jest źle przetwarzane przez niewłaściwie skonfigurowany parser XML i może prowadzić do ujawnienia poufnych informacji

- Obejście Bezpieczeństwa – Podobne do authentication bypass, z tym, że haker może obejść obecny system bezpieczeństwa, który jest na miejscu, aby uzyskać dostęp do jakiejś części witryny

- Zdalne wykonywanie kodu (RCE) – Haker ma możliwość wykonania dowolnego kodu na maszynie lub stronie z innej maszyny lub strony

- Zdalne włączanie plików (RFI) – Wykorzystanie odniesienia do zewnętrznego skryptu na stronie w celu wykorzystania go do przesyłania złośliwego oprogramowania i wszystko z zupełnie innego komputera lub witryny

- Fałszerstwo żądań po stronie serwera (SSRF) – Kiedy haker może przejąć kontrolę nad serwerem częściowo lub całkowicie, aby zmusić go do zdalnego wykonywania żądań

- Katalog Traversal – Przypadki, w których HTTP może być wykorzystany do uzyskania dostępu do katalogów witryny i wykonywania poleceń poza katalogiem głównym serwera

Chociaż nie jest to pełna lista luk w zabezpieczeniach WordPress, są to najczęstsze sposoby wykorzystania witryny, często za pomocą bota. Jednocześnie można wykorzystać wiele luk w zabezpieczeniach.

Według Wordfence, a także raportu WP WhiteSecurity, luki w zabezpieczeniach XSS, sqli i przesyłania plików są najczęściej wykorzystywanymi problemami bezpieczeństwa. Nieprawidłowo zakodowane wtyczki są również największym winowajcą i stanowią 54% tych ataków, a następnie odpowiednio rdzeń WordPress i motywy.

Poinformowano również, że 73% witryn WordPress jest podatnych na atak.

Aby uzyskać szczegółowe informacje, Sprawdź kategorię: luka w zabezpieczeniach, najlepszy przewodnik po spamie WordPress, XML-RPC i dlaczego nadszedł czas, aby go usunąć Dla Bezpieczeństwa WordPress i historii exploitów bezpieczeństwa WordPress i co one oznaczają.

Mając na uwadze powyższe, dlatego ważne jest, aby poważnie traktować bezpieczeństwo witryny WordPress.

Na szczęście istnieje wiele sposobów na zwiększenie bezpieczeństwa witryny WordPress od prostych wskazówek do bardziej złożonych kroków, które można znaleźć poniżej. Zacznę od podstaw i stopniowo będę bardziej zaawansowany, gdy będziesz przechodził przez ten artykuł.

Podstawowe, Bezsensowne Kroki Bezpieczeństwa

Równie ważne jest, aby Twój komputer był bezpieczny, jak to, że Twoja witryna jest Bezpieczna. Złośliwe oprogramowanie i wirusy mogą zainfekować komputer, który może rozprzestrzeniać się nie tylko na Twoją witrynę WordPress, ale setki tysięcy innych witryn WordPress.

Istnieje wiele sposobów, aby zapewnić, że komputer pozostaje tak bezpieczny, jak to możliwe.

Oto podstawowe wskazówki, które pomogą Ci zacząć zwiększać bezpieczeństwo komputera i witryny WordPress:

- Zainstaluj skaner antywirusowy, aby zapobiec złośliwemu oprogramowaniu i wirusom. Upewnij się, że oprogramowanie może również usuwać zagrożenia.

- Zaplanuj regularne skanowanie antywirusowe komputera, aby upewnić się, że nie jest nieświadomie zainfekowany.

- Zainstaluj zaporę komputerową lub włącz ją, jeśli jest dołączona do systemu operacyjnego lub skanera antywirusowego.

- Nie loguj się do panelu administracyjnego ani nie uzyskuj dostępu do witryny WordPress, jeśli wcześniej i nadal jesteś zalogowany za pośrednictwem publicznej Sieci WiFi lub kafejki internetowej, ponieważ Twoje dane uwierzytelniające mogą być śledzone lub ktoś może obserwować, jak wprowadzasz dane logowania.

- Nie loguj się do WordPress przez niezabezpieczone połączenie internetowe lub sieć.

- Korzystaj z solidnego i zaufanego dostawcy usług hostingowych, który ma doskonałą reputację w zakresie bezpieczeństwa i niezawodności.

- Używaj tylko silnych haseł dla swojej witryny i zmuś użytkowników do używania silnych haseł, a także za pomocą wtyczki, takiej jak Wordfence.

- Nie zezwalaj użytkownikom na przesyłanie plików do twojej witryny ani uważnie rozważaj to wcześniej, ponieważ hakerzy mogą wykorzystać te uprawnienia i przesłać złośliwe oprogramowanie. Dotyczy to również przesyłania obrazów, takich jak awatary, ponieważ sneaky snakes może nazwać plik złośliwego oprogramowania czymś podobnym do obraz-nazwa.jpg.php i może prześlizgnąć się przez szczeliny.

- Użyj File Transfer Protocol Secure (FTPS) zamiast FTP, który jest niezabezpieczony, aby zapobiec kontrolowaniu lub monitorowaniu połączenia.

- Alternatywnie możesz użyć protokołu SSH File Transfer Protocol (SFTP) zamiast FTP, ponieważ ten pierwszy jest również bezpieczniejszy.

- Daj dostęp administratorom tylko tym, których znasz i którym ufasz.

- Podobnie, przypisuj rolę użytkownika edytora tylko osobom, które znasz i którym ufasz.

- Zainstaluj wtyczkę zabezpieczającą, taką jak Defender i korzystaj przynajmniej z darmowej wersji.

- Włącz program audit logging in Defender, aby monitorować i śledzić aktywność redaktorów, autorów, innych administratorów, użytkowników i hakerów, o których się martwisz, zwłaszcza jeśli podejrzewasz, że mogą dystrybuować złośliwe oprogramowanie.

- Zezwalaj tylko zaufanym osobom na dostęp do Twojego konta hostingowego lub jeszcze lepiej, nie dawaj nikomu dostępu do niego, chyba że jest to absolutnie konieczne. Jeśli tak, Utwórz konto dla nich z ograniczonym dostępem tylko do tego, czego potrzebują, aby uzyskać dostęp i nic więcej.

- Nie podawaj poświadczeń FTP ani nie twórz kont FTP dla osób, którym nie ufasz lub których dobrze znasz.

- Jeśli obecnie nie używasz protokołu FTPS / FTP, usuń wszystkie aktywne konta lub wyłącz tę funkcję, dopóki nie będzie jej potrzebna, aby zapobiec kradzieży połączenia i poświadczeń.

- Wykonaj kopię zapasową swojej witryny(lub sieci!) często, a także zaplanować kopie zapasowe, aby zapobiec wygaśnięciu w archiwach, które są dostępne w przypadku, gdy trzeba przywrócić witrynę.

- Przetestuj najbardziej aktualne kopie zapasowe, aby upewnić się, że działają i zawierają wszystko, co miało zostać wykonane.

- Twórz kopie zapasowe, aby upewnić się, że nie pozostaniesz w ukryciu na wypadek, gdyby kopia zapasowa nie działała zgodnie z oczekiwaniami.

- Aktualizuj WordPress przez cały czas.

- Podobnie, powinieneś również zawsze aktualizować swoje wtyczki, motywy i skrypty.

- Przejrzyj kod dowolnej wtyczki, motywu lub skryptu, którego używasz, aby upewnić się, że jest dobrze zakodowany. Zwróć uwagę na jego recenzje i Szukaj wszelkich utrzymujących się problemów z bezpieczeństwem, które nie zostały rozwiązane.

- Bądź na bieżąco z biuletynami WordPress, takimi jak WhiP, aby upewnić się, że jesteś na bieżąco z najnowszymi WordPress i związanymi z nimi kwestiami bezpieczeństwa.

- Nie używaj wtyczek, motywów ani skryptów ze znanymi problemami z bezpieczeństwem. Usuń je natychmiast i powiadom dewelopera.

- Przetestuj wtyczki, motywy i skrypty w lokalnym środowisku testowym przed zainstalowaniem i aktywacją ich w aktywnej witrynie.

- Użyj sieci dostarczania treści (CDN), aby zapobiec atakom DoS i DDoS.

- Zainstaluj i Wymuś użycie certyfikatu SSL dla sieci Multisite lub dla pojedynczej instalacji WordPress.

Aby uzyskać więcej informacji na temat instalowania certyfikatu SSL, sprawdź:

- Jak skonfigurować darmowy SSL za pomocą Let ’ s Encrypt i Certbot

- Jak używać jednego certyfikatu SSL dla sieci wielostanowiskowej

- Zainstaluj szybki i bezpłatny protokół SSL i HTTPS w cPanel za pomocą Let ’ s Encrypt

- 5 najpopularniejszych urzędów certyfikatów SSL

Pamiętaj, że to dopiero początek, więc pamiętaj, aby przebrnąć przez ten artykuł i zastosować jak najwięcej z tych kroków bezpieczeństwa, aby uzyskać bardziej niezawodną strategię bezpieczeństwa.

Możesz również skorzystać z .htaccess to nginx Converter, aby wziąć poniższe przykłady i automatycznie wygenerować kod, którego możesz użyć dla serwerów NGINX.

Bezpieczeństwo Przez Zaciemnienie

Gdybyś zapytał, wielu programistów WordPress śpiewałoby:” Bezpieczeństwo przez ciemność nie jest bezpieczeństwem ” lub jakąś formą tego. Nie są złe, ale nie zaszkodziłoby też użyć go i to w niektórych przypadkach, to maj pomocy.

Bezpieczeństwo poprzez zapomnienie oznacza ukrywanie aspektu oprogramowania lub aplikacji internetowej w celu zabezpieczenia go z nadzieją, że jeśli haker nie może znaleźć tego, co ukrywasz, pozostaje bezpieczny.

W przypadku WordPressa oznacza to ukrywanie części witryny, takich jak strona logowania, w nadziei, że haker nie może jej znaleźć.

Nie jest to niezawodna taktyka bezpieczeństwa, ponieważ większość hakerów jest na tyle doświadczona, że mogą łatwo znaleźć sposób na obejście taktyki zaciemnienia, aby infiltrować Twoją witrynę.

Większość witryn nie jest ręcznie hackowana przez ataki brute force, ale infiltrowana automatycznie i systematycznie przez boty.

Ponieważ boty są skonfigurowane do ataku na witrynę z typową konfiguracją i przechodzą dalej, jeśli hack nie od razu się powiedzie, istnieje szansa (choć niewielka), że bezpieczeństwo przez zapomnienie może działać przez niewielki procent czasu. Jest to szczególnie prawdziwe, jeśli haker jest niedoświadczony.

Tego rodzaju taktyki są również częścią zalecanych kroków hartowania bezpieczeństwa w Kodeksie WordPress.

Biorąc to pod uwagę, prawdą jest, że nie powinieneś polegać wyłącznie na bezpieczeństwie poprzez zapomnienie, aby chronić swoją witrynę WordPress, ponieważ nie będzie działać przynajmniej przez większość czasu. It ’ s far, far z dala od solidnej strategii bezpieczeństwa.

Może jeszcze pomóc w niewielkiej liczbie przypadków, jak wcześniej wspomniano, więc nadal można użyć tej metody, ale jeśli to zrobisz, możesz musi również użyj dobrze zaokrąglonego zestawu strategii bezpieczeństwa, które wykraczają daleko poza taktyki niejasności.

Aby uzyskać szczegółowe informacje, Sprawdź zmianę prefiksu bazy danych WordPress, aby poprawić bezpieczeństwo.

Mając to wszystko na uwadze, Oto najczęstsze taktyki bezpieczeństwa poprzez zaciemnienie, które możesz ominąć lub użyć jako część ogólnej strategii bezpieczeństwa.

Obscurity Through the wp-config.php Plik

Istnieje kilka typowych zmian, które możesz wprowadzić do swojego wp-config.php pliki, które są uważane za bezpieczeństwo poprzez taktykę obscruity i można je znaleźć poniżej.

Więcej informacji na temat wp-config.php plik i edytowanie go, sprawdź plik wp-config WordPress: kompleksowy przewodnik i jak dostosować wp-config.php, aby chronić swoją witrynę WordPress.

Poniższe zmiany można również wprowadzić bez poprawiania kodu, jeśli używasz Defendera.

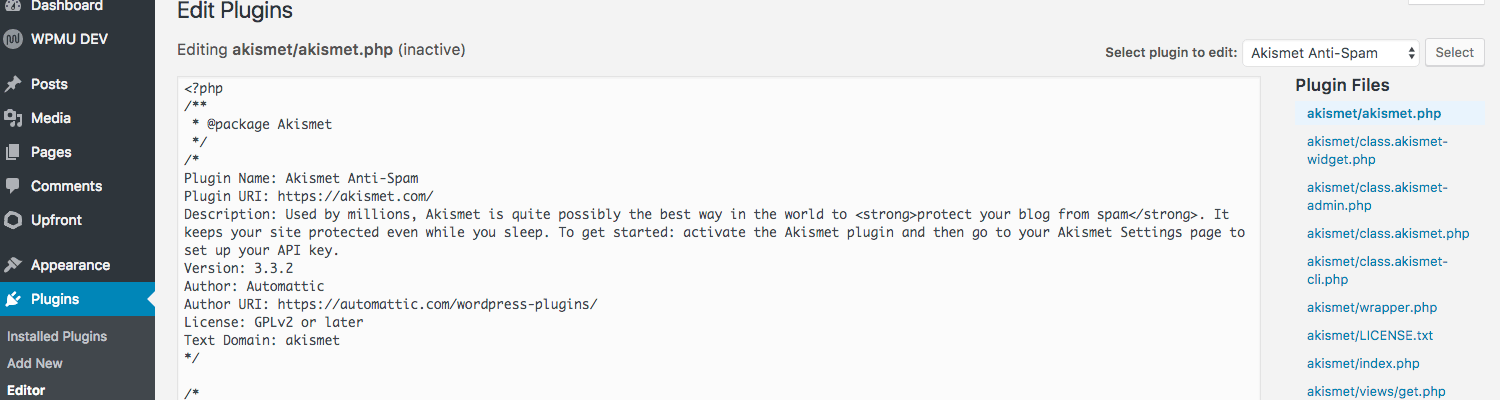

Wyłączanie wtyczki i edytora motywów

W panelu administracyjnym znajduje się edytor, w którym możesz dostosować i zapisać kod plików zainstalowanych wtyczek i motywów.

Możesz uzyskać dostęp do edytora motywów, przechodząc do Wygląd > Edytor. Podobnie edytor wtyczek można znaleźć pod Wtyczki > Edytor.

Jest to uważane za zagrożenie bezpieczeństwa przez wielu programistów, ponieważ haker, który ma dostęp do panelu administracyjnego, może edytować pliki motywów i wtyczek bezpośrednio, bez potrzeby włamywania się do katalogów witryny.

Inni programiści twierdzą, że jeśli haker ma już dostęp do pulpitu administratora, gra jest już skończona.

W tym samym czasie, po co ułatwiać hakerom całkowite narażenie Twojej witryny, gdy w przeciwnym razie istniałaby szansa, że możesz zatrzymać ją w jej śladach, zanim stanie się gorzej? Równie dobrze możesz utrudnić hakerom kupowanie Ci trochę czasu, aby zaradzić tej sytuacji w międzyczasie.

Możesz dodać ten kod do swojego wp-config.php plik, aby wyłączyć edytory motywu i wtyczki:

Relokować wp-config.php Plik

Twoja strona wp-config.php plik zawiera wiele ważnych i poufnych informacji, które muszą być poufne. Odsunięcie go od domyślnej lokalizacji może utrudnić hakerom przewidywanie, gdzie będzie, gdy spróbują dostać się do tego pliku.

Jeśli Twoja witryna WordPress znajduje się w katalogu głównym zamiast podkatalogu, możesz bezpiecznie przenieść wp-config.php plik jeden katalog w górę, o ile nie ma tam jeszcze pliku o tej samej nazwie.

Możesz również przenieść swój wp-config.php gdziekolwiek chcesz, o ile utworzysz nowy plik o tej samej nazwie i z kodem poniżej w oryginalnej lokalizacji:

Nie zapomnij zmienić / path / to / wp-config.php do rzeczywistej ścieżki twojego wp-config.php plik, gdziekolwiek go przeniosłeś.

Zmiana prefiksu bazy danych

Domyślnie tabele w bazie danych WordPress mają wp_ prefiks. Wiem, oryginalne, prawda? Możesz zostawić to tak, jak jest, ale jest to jeden element mniej, który hakerzy muszą odgadnąć, aby włamać się do twojej witryny, więc zmiana tego na coś losowego i złożonego może być pomocna.

Aby uzyskać szczegółowe informacje na temat tego, jak wprowadzić tę zmianę w swoim wp-config.php plik i w bazie danych Sprawdź zmianę prefiksu bazy danych WordPress, aby poprawić bezpieczeństwo.

Dodaj Zasady do swojego .htaccess Plik

Istnieją również pewne taktyki niejasności, które możesz skonfigurować, dodając reguły do swoich .htaccess plik i można je znaleźć poniżej.

Szczegółowe informacje na temat .htacess i edycji, zapoznaj się z kompleksowym przewodnikiem po edycji .htaccess dla bezpieczeństwa WordPress.

Możesz również wprowadzić te zmiany za pomocą kilku kliknięć za pomocą Defender.

Ochrona Ważnych Plików

Możesz odmówić dostępu do krytycznych plików, w tym .htaccess, wp-config.php, php.ini i dzienniki błędów, dodając poniższe zasady z Kodeksu WordPress:

Jeśli masz php5.ini lub php7.ini plik zamiast php.ini, można zastąpić php.ini w pierwszej linii z rzeczywistą nazwą pliku.

Ograniczenie dostępu do plików PHP

Oprócz powyższego, należy również ograniczyć dostęp do plików PHP, ponieważ hakerzy mogą wstrzyknąć do nich złośliwe oprogramowanie.

Możesz ograniczyć dostęp do plików PHP WordPress, dodając następujące reguły z Acunetix do .htaccess plik:

Zabezpieczanie / wp-zawiera/ Katalog

Na / wp-zawiera/ również mają wiele krytycznych plików, które mogą być wykorzystane, jeśli nie w inny sposób ich chronić.

Poniższe zasady z WP Explorer powinny zrobić sztuczkę i ograniczyć dostęp do tego katalogu:

Ograniczanie dostępu do panelu administracyjnego

Kiedy haker uzyskuje dostęp do strony logowania WordPress i próbuje odgadnąć nazwę użytkownika i hasło do konta administratora, nazywa się to atakiem brute force. Ograniczenie użytkowników, którzy mogą zobaczyć stronę logowania i uzyskać dostęp do panelu administratora, może zmniejszyć niektóre z tych ataków.

Chociaż jest to możliwe, aby uzyskać dostęp do formularza logowania za pośrednictwem botów i bez konieczności odwiedzania strony, nadal powinieneś zobaczyć znaczną redukcję ataków brute force w większości przypadków, ograniczając dostęp do tych stron administracyjnych.

Możesz ograniczyć dostęp do panelu administracyjnego do kilku statycznych adresów IP, dodając następujące elementy .htaccess plik:

Linie jeden i dwa przekierowują użytkowników do strony błędu 404, jeśli próbują odwiedzić pulpit administratora z innego adresu IP niż zdefiniowany w tej regule. Pomaga to rozwiązać ewentualne pętle przekierowania, dzięki czemu witryna nie wydaje się być wyłączona. Tylko pamiętaj, aby wymienić / path-to-your-site/ z rzeczywistą ścieżką witryny WordPress.

Pamiętaj również, aby wymienić Adres IP jeden, Adres IP dwa oraz Adres IP trzy z trzema prawdziwymi adresami IP, które chcesz autoryzować, aby użytkownicy z tych lokalizacji mogli uzyskać dostęp do obszaru administracyjnego.

Pamiętaj, że jeśli planujesz podróż, powinieneś zaktualizować lub usunąć tę regułę przed wyjazdem, w przeciwnym razie zostaniesz zablokowany na swojej stronie.

Jeśli chcesz dołączyć tylko jeden adres IP, możesz usunąć linie 9 i 10. Alternatywnie możesz dodać linię 10 tyle razy, ile chcesz. Nie zapomnij wymienić Adres IP trzy dla każdego dodawanego wiersza.

Jeśli masz dynamiczny adres IP lub masz użytkowników, którzy muszą się zalogować, możesz dodać tę regułę:

Podobnie jak poprzednia zasada, pamiętaj, aby zastąpić / path-to-your-site/ z prawidłową ścieżką do twojej witryny. Również wymienić your-site.com z Twoją rzeczywistą domeną.

Zapobieganie Przeglądaniu Katalogów

Domyślnie użytkownik (Czytaj: haker) może uzyskać dostęp do ważnych folderów w witrynie, włączając pełną ścieżkę do tych katalogów w pasku adresu przeglądarki.

Na przykład mogą zobaczyć całą zawartość w folderze przesłane, jeśli wprowadzą your-site.com/wp-content/uploads/.

Chociaż nie byłoby możliwe edytowanie żadnego z tych plików, jeśli prawidłowo Ustawiłeś uprawnienia do plików, wiedza o tym, gdzie znajdują się pliki, znacznie ułatwia im atakowanie, ponieważ wiedzą już, gdzie wszystko się znajduje.

Na szczęście możesz dodać tę regułę do swojego .htaccess plik zapobiegający przeglądaniu katalogów:

Zapobiegaj Wyliczaniu Nazwy Użytkownika

Wyliczenie nazwy użytkownika występuje, gdy haker jest w stanie oznaczyć ciąg na końcu adresu URL witryny WordPress, który żąda identyfikatora użytkownika. Jeśli ten użytkownik ma również rolę autora i opublikował zawartość w witrynie, adres URL zwróci stronę tego autora wraz z nazwą użytkownika konta.

W tym momencie haker znałby prawidłową nazwę użytkownika i połowa ich pracy została wykonana. Będą musieli tylko odgadnąć hasło do tego konta, aby uzyskać do niego dostęp.

Zapobieganie wyliczaniu nazw użytkowników może znacznie utrudnić hakerom skuteczne włamanie się do witryny.

Dołącz poniżej z Acunetix w swoim .htaccess plik zapobiegający wyliczaniu nazwy użytkownika:

Usuń Niepotrzebne Pliki

Istnieje kilka plików, które nie są już potrzebne po pomyślnym zainstalowaniu WordPressa. Usunięcie ich zapobiega przypadkowemu dodaniu do nich poufnych informacji, co może dać hakerom potencjalny punkt wejścia do twojej witryny.

Możesz bezpiecznie usunąć te pliki:

- readme.html

- / wp-admin / install.php

- wp-config-sample.php

Plik readme zawiera używaną wersję WordPressa. Informacje te są przydatne dla hakerów, ponieważ będą mogli uzyskać dostęp do publicznych rejestrów istniejących luk w tej wersji, aby mogli wiedzieć, jak najlepiej zinfiltrować Twoją witrynę.

Zmiana struktury plików i katalogów

Mówiąc o rekordach WordPress, które są publicznie dostępne jako platforma opensource, jest o wiele więcej, które haker może łatwo wyszukać i wykorzystać, aby skompromitować Twoją witrynę.

Na przykład mogą wyszukać domyślną strukturę plików i katalogów WordPress, aby wskazać dokładnie, gdzie chcą uderzyć w Twoją witrynę.

Możesz zmienić strukturę witryny i przenieść pliki i katalogi w dowolny sposób. Aby uzyskać szczegółowe informacje, Sprawdź, jak zmienić strukturę plików i katalogów WordPress.

Zmień Domyślną Nazwę Użytkownika

Po zainstalowaniu WordPressa domyślną nazwą użytkownika, która jest uwzględniana podczas procesu konfiguracji, jest ” admin.”Chociaż możesz zostawić nazwę taką, jaką jest, haker musi wiedzieć o jednej rzeczy mniej, aby infiltrować Twoją witrynę za pomocą brutalnej siły.

Jeśli spróbujesz zalogować się do WordPress, ale wpiszesz niewłaściwe hasło dla poprawnej nazwy użytkownika, zostanie zwrócona wiadomość i poinformuje Cię o tym fakcie. Oznacza to, że haker może stwierdzić, czy poprawnie odgadł nazwę użytkownika.

Ponieważ „admin” jest powszechnie używany jako nazwa użytkownika, jest to oczywiste miejsce, w którym haker może zacząć, gdy atakuje twoją witrynę brutalną siłą. Jeśli nadal używasz tej nazwy konta, haker będzie w stanie stwierdzić na podstawie wiadomości WordPress, którą widzi i może próbować odgadnąć Twoje hasło, dopóki nie zrobi tego poprawnie.

Zmiana nazwy użytkownika z domyślnej opcji utrudnia hakerom skuteczne zaatakowanie witryny za pomocą brutalnej siły. Aby uzyskać szczegółowe informacje na temat wprowadzenia tej zmiany, sprawdź, jak zmienić nazwę użytkownika administratora WordPress.

Ukryj stronę logowania WordPress

Podczas gdy jesteśmy na temat strony logowania WordPress i ataków brute force, możesz całkowicie ukryć swoją stronę logowania. W ten sposób hakerzy będą mieli mnóstwo czasu nawet na próbę ataku brute force.

Chociaż możliwe jest obejście konieczności odwiedzania strony logowania w celu próby ataków brute force za pomocą hackbota, nadal może to znacznie zmniejszyć ilość ataków brute force w Twojej witrynie.

Aby ukryć swoją stronę logowania, sprawdź Ogranicz dostęp do strony logowania WordPress do określonych adresów IP, ukrywając swoją stronę logowania WordPress przed hakerami za pomocą kodu i jak ukryć stronę logowania WordPress przed hakerami i brutalną siłą.

Usuń numer wersji WordPress

Jak wcześniej wspomniano powyżej, bezpieczeństwo Twojej witryny jest pomocne, aby hakerzy nie byli w stanie odkryć, jakiej wersji WordPress używasz.

Oprócz kasowania readme.html plik jak sugerowano powyżej, można również usunąć wszelkie wzmianki o wersji WordPress w całej swojej witrynie. Aby uzyskać szczegółowe informacje, Sprawdź, jak ukryć numer wersji WordPress.

Najlepsze Praktyki Bezpieczeństwa WordPress

Zabezpieczenie WordPress polega na łataniu jak największej liczby luk, ponieważ jest to bilet hakera na Twoją witrynę. Szukają najszybszego sposobu na włamanie się do witryny, a nie długiej bitwy. Witryny WordPress z lukami w zabezpieczeniach są ukierunkowane z tego powodu. Oznacza to, że możesz skutecznie zablokować 99.99% ataków na swojej stronie internetowej, rozwiązując te problemy z bezpieczeństwem.

Oto techniki zabezpieczeń WordPress i najlepsze praktyki, które pomogą zabezpieczyć twoją witrynę WordPress.

Użyj wtyczki zabezpieczającej

Wiele lub większość technik zabezpieczeń wymienionych tutaj można szybko zastosować za pomocą wtyczki bezpieczeństwa. Zainstalowanie jednego i utrzymanie go w aktywności to prosty i doskonały sposób na zapewnienie ochrony witryny i bez konieczności pamiętania o samodzielnym stosowaniu wszystkich taktyk bezpieczeństwa.

Sam WordPress jest Bezpieczny, o ile go aktualizujesz, ale nowe luki pojawiają się w miarę znajdowania ich przez hakerów. Wtyczka bezpieczeństwa pomaga chronić Cię, podczas gdy zespół ds. bezpieczeństwa WordPress pracuje nad poprawką do wydania w następnej aktualizacji rdzenia.

Możesz znaleźć listę niezawodnych i solidnych wtyczek bezpieczeństwa później, ale pamiętaj, aby zainstalować jeden, jeśli nie masz go już na swojej stronie.

Uruchom Regularne Skanowanie

Po zainstalowaniu i aktywowaniu wtyczki bezpieczeństwa ważne jest skonfigurowanie regularnych skanów. Większość z nich ma tę opcję i ważne jest, aby ją włączyć.

Bez regularnych skanów zabezpieczeń luka w zabezpieczeniach może pozostać niewykryta i potencjalnie może doprowadzić do naruszenia witryny bez Twojej wiedzy o tym.

Często Przeglądaj Dzienniki Dostępu

Podczas konfigurowania witryny z hostem, logi zostały również zainicjowane w tym samym czasie. Gdzieś na koncie powinny być przechowywane dzienniki błędów i dostępu.

Dokładna ich lokalizacja zależy od dostawcy usług hostingowych. Powinieneś skontaktować się z nimi, jeśli nie wiesz, gdzie ich znaleźć.

Dzienniki dostępu są zapisem za każdym razem, gdy ktoś wszedł na Twoją witrynę, a co ważniejsze, kiedy uzyskiwano dostęp do krytycznych plików lub próbowano je odwiedzić. Jeśli regularnie monitorujesz te dzienniki, możesz mieć oko na każdą nietypową aktywność.

Na przykład, gdy próbowano uzyskać dostęp do plików, które zwykli odwiedzający próbowali wyświetlić, takich jak .htaccess lub wp-config.php pliki. Będziesz także mógł zobaczyć, kiedy te pliki zostały pomyślnie udostępnione, co wskazywałoby, że Twoja witryna została zhakowana.

Jeśli możesz być na bieżąco z tymi dziennikami i regularnie je przeglądać, możesz wiedzieć, czy istnieją zagrożenia, które należy natychmiast zmiażdżyć.

Ręczne przeglądanie dzienników dostępu jest niezwykle czasochłonne i żmudne, więc o wiele bardziej wydajne jest zainstalowanie wtyczki zabezpieczającej, takiej jak Defender, która konsoliduje te dzienniki i powiadamia Cię, czy doszło do naruszenia bezpieczeństwa lub było blisko niego.

Użyj odpowiednich uprawnień do plików

Wiele podstawowych plików WordPress, a także wtyczek, motywów, skryptów i niestandardowych lub przesłanych plików zawiera krytyczne i poufne dane. Ważne jest, aby upewnić się, że tylko upoważnione strony są w stanie uzyskać do nich dostęp. Ustawienie prawidłowych uprawnień do plików gwarantuje, że tak się stanie.

Możesz sprawdzić, jak zrozumieć uprawnienia plików i używać ich do zabezpieczania witryny w celu uzyskania szczegółowych informacji.

Wyłącz XML-RPC

XML-RPC to API, którego WordPress używa do swoich funkcji trackback i pingback, a także do wtyczki Jetpack. Chociaż to API jest przydatne, jeśli używasz któregokolwiek z nich, może być również wykorzystywane przez hakerów jako środek do ataków brute force.

Nawet jeśli masz silne hasło, ataki brute force zużywają dużo zasobów Twojego serwera. Jeśli twój plan hostingowy nie jest wystarczający, Twoja strona może ulec awarii po zużyciu wszystkich zasobów serwera.

Aby uniemożliwić hakerom wykorzystywanie tego interfejsu API, możesz wyłączyć XML-RPC w swojej witrynie.

Aby uzyskać szczegółowe informacje, Sprawdź XML-RPC i dlaczego nadszedł czas, aby go usunąć Dla Bezpieczeństwa WordPress.

Zapobieganie Spamowi

Spam w WordPress jest czymś więcej niż tylko irytującym. Może to prowadzić do ataków brute force i DDoS, a także luk w zabezpieczeniach XSS. Zapobieganie przedostawaniu się spamu do twojej witryny jest ważną częścią bezpieczeństwa WordPress.

Istnieje wiele sposobów ochrony przed spamem, w tym Korzystanie z wtyczek. Aby uzyskać szczegółowe informacje, Sprawdź najlepszy przewodnik po spamie WordPress i Najwyżej oceniane wtyczki 25, aby wygrać walkę ze spamem WordPress.

Użyj Uwierzytelniania Dwuskładnikowego

Wymaganie zatwierdzenia logowania przez drugi krok, taki jak na przykład zaakceptowanie żądania za pomocą powiadomienia na smartfonie, nazywa się uwierzytelnianiem dwuskładnikowym. Korzystanie z wtyczki, aby włączyć tę funkcję, pomaga dodatkowo chronić Cię przed atakami brute force w przypadku, gdy haker jest w stanie odgadnąć Twoje hasło.

Możesz sprawdzić, czy Clef nie żyje, co teraz? 4 darmowe alternatywy uwierzytelniania dwuskładnikowego i sprawienie, aby Twoje hasło WordPress było silniejsze dzięki bcrypt.

Dodatkowe edycje do wp-config.php Plik

W tym technik zabezpieczeń wymienionych wcześniej, istnieją również inne dodatki, które można wprowadzić do swojego wp-config.php plik. Aby uzyskać szczegółowe informacje na temat każdej z tych edycji, sprawdź jak dostosować wp-config.php, aby chronić swoją witrynę WordPress.

Zmiana Kluczy Bezpieczeństwa

Na wp-config.php plik zawiera klucze bezpieczeństwa, które pomagają szyfrować informacje przechowywane w plikach cookie. Zmiana ich co jakiś czas skutecznie wylogowuje wszystkich użytkowników, w tym hakerów w wielu przypadkach, gdy przejmują połączenie z przeglądarką, na przykład.

Możesz zmienić klucze bezpieczeństwa, przechodząc do generatora kluczy bezpieczeństwa WordPress i kopiując i wklejając to, co znajduje się na tej stronie, a następnie zastępując istniejące klucze w swoim wp-config.php plik.

Istniejące klucze bezpieczeństwa powinny wyglądać podobnie do poniższego przykładu:

Możesz również wymienić Klucze Bezpieczeństwa za pomocą kilku kliknięć za pomocą programu Defender.

Wymuś SSL

Po zainstalowaniu certyfikatu SSL dla domeny należy wymusić jego użycie, aby każdy, kto odwiedza Twoją witrynę, natychmiast uzyskał do niej dostęp za pomocą certyfikatu SSL, ponieważ zapewnia on bezpieczne połączenie.

Dodaj następujące elementy do swojego wp-config.php plik przed linią „happy blogging”:

Jest jeszcze jeden ostatni krok. Musisz również dodać poniższą linię do swojego .htacess plik:

Pamiętaj, aby wymienić www.mysite.com z Twoją prawdziwą domeną.

Aby uzyskać szczegółowe informacje, Sprawdź, jak korzystać z SSL i HTTPS w WordPress.

Wymuś użycie FTPS

Dodatkowo możesz zmusić użytkowników do automatycznego używania FTPS przez niezabezpieczony FTP, dodając linię poniżej nad częścią „szczęśliwego blogowania”:

Egzekwowanie SFTP

Podobnie, możesz wymusić użycie SFTP, jeśli twój host ma włączone, aby upewnić się, że połączenie jest bezpieczne, gdy używasz SSH i wiersza poleceń.

Aby wymusić użycie SFTP, dodaj następujące powyżej-zgadłeś! – linia „happy blogging”:

Wyłącz WP_DEBUG

O ile w witrynie nie występują błędy, należy wyłączyć raportowanie błędów front-end. Możesz to zrobić, obracając WP_DEBUG edytując następujący wiersz w swoim wp-config.php plik:

Zmiana prawda na false, następnie zapisz plik i gotowe.

Alternatywnie możesz odejść WP_DEBUG włącz, ale włącz prywatne rejestrowanie błędów przez pozostawienie powyższej linii w stanie, w jakim jest, a następnie podążanie za nią z tym:

Możesz także sprawdzić debugowanie WordPress: jak korzystać z WP_DEBUG, aby uzyskać szczegółowe informacje.

Automatyczna aktualizacja rdzenia WordPress

Ta taktyka nie jest dla każdego, kto chce dokładnie przetestować aktualizacje przed ich zastosowaniem, ale jeśli nie masz nic przeciwko automatycznemu stosowaniu aktualizacji, możesz to zrobić, edytując tę podobną linię w wp-config.php plik, który ma wyglądać tak:

Jeśli czujesz się ambitny, Możesz również włączyć automatyczne aktualizacje niezbędnych wtyczek i motywów.

Dalsza Edycja .htaccess Plik

Istnieją również dodatkowe i zalecane zmiany, które możesz wprowadzić do swojego .htaccess plik w celu poprawy bezpieczeństwa witryny WordPress. Aby uzyskać szczegółowe informacje na temat każdej z tych zmian, zapoznaj się z obszernym przewodnikiem po edycji.htaccess dla bezpieczeństwa WordPress.

Ogranicz Wykonywanie plików PHP

Jeśli Twoja witryna zostanie zhakowana, nadal możesz uniemożliwić hakerom wykonanie złośliwego oprogramowania, które przesyłają do twojej witryny, dodając poniższą regułę do twojej witryny .htaccess plik:

Ogranicza wykonywanie plików PHP z folderu uploads, ponieważ jest to niezwykle powszechne miejsce dla hakerów do przesyłania złośliwego oprogramowania.

Ochrona Witryny Przed Wstrzyknięciami Skryptów

Jesteś teraz na poważnej fali, więc możesz równie dobrze uniemożliwić hakerom wstrzykiwanie złośliwego oprogramowania do plików PHP, dodając następujące elementy .htaccess plik:

Ogranicz Próby Logowania

Domyślnie WordPress nie ogranicza liczby prób zalogowania się lub odzyskania hasła. Daje to hakerom niemal nieskończoną swobodę kontynuowania ataków brute force, dopóki nie odniosą sukcesu.

Zamiast na to pozwolić, możesz zainstalować wtyczkę bezpieczeństwa, która pozwala ograniczyć liczbę prób logowania. Możesz przejrzeć listę, którą można znaleźć dalej, aby znaleźć odpowiednią Wtyczkę.

Na przykład możesz ograniczyć liczbę prób logowania, które są dozwolone bez dotykania kodu, używając Defender. Można go również skonfigurować za pomocą kilku kliknięć.

Zainstaluj zaporę serwera

Zainstalowanie zapory na serwerze to doskonały sposób na uniemożliwienie hakerom dostępu do witryny i serwera od razu po uruchomieniu. Nie należy tego mylić z zaporą aplikacji internetowej (WAF), taką jak ta znajdująca się w wtyczce Wordfence.

W przypadku WordPress, WAF jest umieszczony wewnątrz witryny, a nie na zewnątrz, gdzie jest rzeczywiście przydatny. Rozumowanie tego jest podobne do wspomnianej wcześniej taktyki zaciemnienia. Jeśli haker już infiltrował Twoją witrynę, jest w niej, a zapora ogniowa w Twojej witrynie ich nie powstrzyma.

Jedynym sposobem, w jaki haker może zostać wystarczająco zatrzymany w ich śladach, jest zainstalowanie zapory na serwerze, takiej jak bezpłatny Configserver Security & Firewall. Pamiętaj, że Twój host może mieć już zainstalowaną zaporę na poziomie serwera. Jeśli nie jesteś pewien, najlepiej skontaktować się z nimi i zapytać.

Mimo to, zapora WAF lub zapora na poziomie serwera jest lepsza niż brak zapory.

Rozwiązywanie problemów z Zhakowaną witryną

Jeśli Twoja witryna WordPress została już zhakowana, nie martw się! Osłaniam Cię.

Istnieje wiele sposobów, aby oczyścić i zabezpieczyć swoją witrynę i możesz sprawdzić te posty, aby uzyskać szczegółowe informacje:

- Pomocy, zostałem zhakowany! Jak rozwiązać i naprawić witrynę WordPress

- Jak wyczyściłem moją stronę po tym, jak została zhakowana i umieszczona na czarnej liście

- Ciągle Się Włamujesz? Jak zatrzymać exploity Backdoor WordPress na dobre

- Jak uruchomić skanowanie zabezpieczeń w witrynie WordPress

- Zhakowany? Jak wyczyścić swoją witrynę i zejść z czarnej listy Google

- Jak przywrócić WordPress, gdy jest wyłączony lub zablokowany za pomocą Snapshot Pro

- Zhakowany? Jak wrócić do administratora WordPress

- Jak ręcznie usunąć lub zresetować WordPress i Multisite

Pamiętaj, że zapobieganie jest lepsze niż lekarstwo, więc najlepiej jest zastosować techniki bezpieczeństwa wymienione powyżej, więc nie musisz przechodzić przez włamanie ponownie lub w ogóle.

Bezpieczeństwo WordPress z wtyczkami

Dla ciągłej ochrony i bezpieczeństwa witryny WordPress najlepiej jest użyć wtyczki. Poniżej znajdują się najlepsze wtyczki bezpieczeństwa, które są niezawodne, często aktualizowane i są najwyższej jakości.

Nie musisz instalować ich wszystkich. Możesz zainstalować jeden lub zainstalować dwa z dodatkowymi funkcjami. Pamiętaj tylko, aby nie włączać tych samych funkcji w obu wtyczkach, aby zapobiec problemom ze zgodnością.

-

Obrońca

Defender jest darmowy i niezwykle prosty w użyciu dzięki intuicyjnemu interfejsowi. Za pomocą kilku kliknięć możesz zwiększyć bezpieczeństwo swojej witryny. Dostępna jest również wersja premium, jeśli masz ochotę na więcej technik zabezpieczeń, które możesz również ustawić i zapomnieć za pomocą kilku kliknięć.

-

Bezpieczeństwo Sucuri

Sucuri Security jest popularną opcją dla bezpieczeństwa WordPress. Ma wiele funkcji, wszystkie zwinięte w jedną wtyczkę, a także wersję premium, jeśli chcesz włączyć więcej funkcji.

-

Wordfence

Ta popularna darmowa wtyczka ma ponad dwa miliony aktywnych instalacji i ma wiele opcji Zabezpieczenia Twojej witryny. Niektóre z najbardziej przydatnych funkcji stają się dostępne po uaktualnieniu. Możesz również sprawdzić zabezpieczanie witryny WordPress: Przegląd zabezpieczeń Wordfence, aby uzyskać szczegółowe informacje.

-

Kuloodporne Zabezpieczenia

Jest to wtyczka bezpieczeństwa i bazy danych w jednym, która pomaga zmniejszyć liczbę wtyczek, których używasz, aby przyspieszyć witrynę. Dostępna jest wersja premium, która zawiera pełne kopie zapasowe witryny i wiele innych funkcji bezpieczeństwa.

-

iThemes Security

Wtyczka bezpieczeństwa iThemes ma ponad 30 funkcji bezpieczeństwa, których możesz użyć i możesz włączyć mnóstwo więcej, jeśli uaktualnisz. Aby uzyskać pełną recenzję, sprawdź zabezpieczanie witryny WordPress: iThemes Free Security Plugin Review.

-

SecuPress

Dzięki SecuPress możesz skanować witrynę w poszukiwaniu złośliwego oprogramowania i blokować boty i podejrzane adresy IP. Dostępna jest również wersja premium z większą liczbą funkcji.

-

SiteLock

SiteLock ma wiele cennych funkcji bezpieczeństwa i może skanować Twoją witrynę w poszukiwaniu luk w zabezpieczeniach dzięki aktualizacjom w czasie rzeczywistym. Jest również darmowy w użyciu.

Wrapping Up

Już wszystko gotowe, a Twoja witryna WordPress jest Bezpieczna. Chociaż nie jest to absolutnie wszystko musisz wiedzieć o bezpieczeństwie WordPressa (trudno byłoby dodać wszystko do jednego artykułu!), jest to wyczerpująca lista solidnych technik zabezpieczania witryny.

Aby uzyskać więcej informacji na temat taktyk bezpieczeństwa WordPress, sprawdź te:

- Daj hakerom klapsa z Defender

- WordPress bezpieczeństwo: wypróbowane i prawdziwe wskazówki, aby zabezpieczyć WordPress

- 12 sposoby zabezpieczenia witryny WordPress, którą przeoczyłeś

- Bezpieczeństwo WordPress: Ostateczna 32-Stopniowa Lista Kontrolna

- 8 niezbędne kroki do zabezpieczenia i utwardzenia witryny WordPress

- Korzystanie z Nonces do wzmocnienia bezpieczeństwa WordPress

- Lista kontrolna prywatności: wskazówki 10 dotyczące ochrony odwiedzających Twoją witrynę WordPress

Tagi: